Exclave AI Mod by ॐSаshаॐ [Android] | Модифицированная с помощью AI версия Exclave

В названии этих конфигов есть ключевое слово, ну типа обход или БС. Создайте отдельный балансировщик для БС, включите в него Группу и это слово пропишите в настройках балансировщика "Включение имени (регулярное выражение). Настройка чувствительна к регистру, прописывайте точь в точь. Если слова разные, то пишите их через | без пробелов. Проверено, работает. В журнале можно посмотреть, включите балансировщик и смотрите журнал.

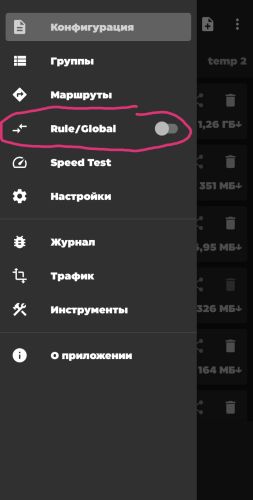

Чтобы воспользоваться один раз в день одному человеку из тысячи этому переключателю место слева в настройках где сейчас speedtest.

На верхней панели где вы стрелочки нарисовали самое место для востребованных всеми функций :

1) Speedtest

2) URL Тест

3) Удаление недоступных

4) Обновление подписки.

в каком конкретно клиенте это реализовано, я скачал оба из поста на который ссылаетесь, там нет такого.

И почему-то все время определяет страну Россией и соответственно не хочет измерять скорость, независимо от носка, если включить ВПН на другом клиенте например v2rayng то страну из носка определяет правильно и скорость измеряет

И почему-то все время определяет страну Россией и соответственно не хочет измерять скорость, независимо от носка, если включить ВПН на другом клиенте например v2rayng то страну из носка определяет правильно и скорость измеряет

M

Ознакомьтесь с Правилами Раздела !

При добавлении скриншотов в сообщение убирать изображения в спойлер !

При добавлении скриншотов в сообщение убирать изображения в спойлер !

Я всегда подписываю оригиналы тестовой подписью и поверх устанавливаются любые другие.

При модифицировании клиента меня более интересует добавление новых опций, чем какие-то украшения в интерфейсе. Визуальным преображением интерфейса и т.п. уже занимаются участники темы, выкладывающие свои моды. Предлагаю обратиться к ним.🤷♀️

Сообщение отредактировал ॐSаshаॐ - 18.02.26, 12:20

И почему-то все время определяет страну Россией и соответственно не хочет измерять скорость, независимо от носка, е

Я об этом уже писала, что скорость носка без проблем определяет в режиме system TUN (с gVisor работает только через прокси, лично у меня).

Сообщение отредактировал ॐSаshаॐ - 18.02.26, 12:59

♻️Привет всем...

Обновила пост с Exclave 0.17.17: добавила именно в боковое меню переключатель режимов Rule/Global, т.к. просто иконка без обозначений в верхней панели останется для некоторых под вопросом "что это" и "для чего"?

♻️Кнопка "свернуть" в меню URL теста, проверяла - работает.

Важны отчёты о работе внесённых изменений

Сообщение отредактировал ॐSаshаॐ - 18.02.26, 13:25

Обновила пост с Exclave 0.17.17: добавила именно в боковое меню переключатель режимов Rule/Global, т.к. просто иконка без обозначений в верхней панели останется для некоторых под вопросом "что это" и "для чего"?

♻️Кнопка "свернуть" в меню URL теста, проверяла - работает.

Важны отчёты о работе внесённых изменений

Сообщение отредактировал ॐSаshаॐ - 18.02.26, 13:25

Причина редактирования: Добавленны изменения в мод-версию 0.17.17

Всем привет.

А можно сделать балансировку между разными подписками? Только чтобы вручную не добавлять сервера из разных подписок в балансировщик.

А можно сделать балансировку между разными подписками? Только чтобы вручную не добавлять сервера из разных подписок в балансировщик.

Там в телеграме автора было обсуждение каких то некорректных действий разработчиков библиотек которые влили стремный код.

Какая то очень неприятная история.

Автор программы это увидел и удалил все что выше беты.

Ссылка на канал есть тут https://github.com/dyhkwong/Exclave/issues/62

Какая то очень неприятная история.

Автор программы это увидел и удалил все что выше беты.

Ссылка на канал есть тут https://github.com/dyhkwong/Exclave/issues/62

в телеграме автора было обсуждение каких то некорректных действий разработчиков библиотек которые влили стремный код.

Ai, который помогает мне модифицировать версию 0.17.17 напрямую в моём реппозитории Github - видит весь код разобранного приложения и на вопрос о том, "есть ли в приложении какой-то подозрительный код, которого вообще не должно быть в VPN клиенте?", он

ответил:

Итог

Прямого “вредоносного” кода (кража SMS/контактов, скрытая админка, su-эскалация, явные C2/webhook-паттерны) в этой быстрой проверке не видно.

Но есть приватностные/безопасностные красные флаги среднего уровня:

широкие permissions,

разрешённый cleartext,

бэкап включён.

И далее...

⚠️предложил:

"Тогда даю практичный чек‑лист “усилить приватность/безопасность VPN-клиента” по текущей версии.

1) Что ужесточить в первую очередь:

● Отключить cleartext HTTP

Сейчас в network_security_config разрешён небезопасный HTTP (cleartextTrafficPermitted="true").

Для VPN-клиента безопаснее сделать false и оставить исключения только для строго нужных доменов (если они реально есть).

● Минимизировать permissions

Под вопросом для “чистого VPN”:

QUERY_ALL_PACKAGES

ACCESS_BACKGROUND_LOCATION / ACCESS_FINE_LOCATION / ACCESS_COARSE_LOCATION

CAMERA

Если фичи без них работают (или можно сделать опционально), убрать.

● Пересмотреть backup

Сейчас allowBackup="true" + backup rules включены. Для VPN это риск утечки конфигов/ключей в бэкап‑каналы.

Рекомендация: либо allowBackup="false", либо очень жёстко исключить все чувствительные данные.

2) Что выглядит нормальным (не как “вредоносность”)

VpnService объявлен корректно, с BIND_VPN_SERVICE и exported="false" — это ожидаемое поведение.

Фоновый сервис прокси тоже exported="false".

3) Что проверить дополнительно (ручной аудит)

Сетевые endpoint’ы

Пройтись по строковым URL/хостам и сверить, что нет лишних upload/telemetry endpoints.

Crash/log сбор

В коде есть запуск getprop/logcat через ProcessBuilder/Runtime.exec (типично для диагностики, но важно убедиться, что не уходит наружу без согласия).

Секреты

Проверить, что токены/ключи не остаются в логах, crash-файлах, shared prefs/бэкапе.

4) Быстрый “минимально безопасный” профиль для VPN

HTTPS only (cleartext=false);

без QUERY_ALL_PACKAGES (если не критично);

без location (если не критично);

камера только если реально нужен QR-сканер;

backup максимально ограничить или отключить;

логирование по умолчанию минимальное.

Что именно я посмотрел (команды)

✅ nl -ba AndroidManifest.xml | sed -n '15,70p'

✅ nl -ba AndroidManifest.xml | sed -n '100,120p'

nl -ba AndroidManifest.xml | sed -n '327,346p'

✅ nl -ba res/xml/network_security_config.xml | sed -n '1,20p'

Если хочешь, следующим шагом могу сразу сделать конкретный безопасный патч (минимально ломающий функционал), закоммитить и оформить PR."

Сообщение отредактировал ॐSаshаॐ - 18.02.26, 13:59

♻️Обновила мод Exclave 0.17.17 до некоторых улучшений и функциональных добавлений:

● В настройках групп и балансировщика добавлена возможность авто-удаления "недоступных" конфигов при проверке: в балансировщике удаляются автоматом, в группах - после завершения теста и нажатия на "ок" (работает)

● Во время запуска URL-теста - меню можно свернуть в перетаскиваемую прозрачную кнопку-индикатор, и при нажатии на неё меню разворачивается. При наведении плавающей кнопки на крестик внизу экрана - url test отменяется как и по кнопке "отмены".

Сообщение отредактировал ॐSаshаॐ - 24.02.26, 13:14

● В настройках групп и балансировщика добавлена возможность авто-удаления "недоступных" конфигов при проверке: в балансировщике удаляются автоматом, в группах - после завершения теста и нажатия на "ок" (работает)

● Во время запуска URL-теста - меню можно свернуть в перетаскиваемую прозрачную кнопку-индикатор, и при нажатии на неё меню разворачивается. При наведении плавающей кнопки на крестик внизу экрана - url test отменяется как и по кнопке "отмены".

Сообщение отредактировал ॐSаshаॐ - 24.02.26, 13:14

© 4PDA 2005-2026 г. Все права защищены.

4PDA® - зарегистрированный товарный знак.

Условия использования информации | Отказ от ответственности | Размещение рекламы

4PDA® - зарегистрированный товарный знак.

Условия использования информации | Отказ от ответственности | Размещение рекламы

Exclave_ai-mod-v5_f5.apk

Exclave_ai-mod-v5_f5.apk