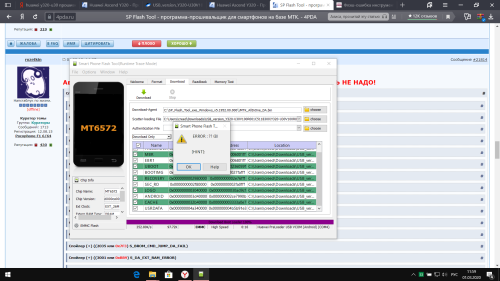

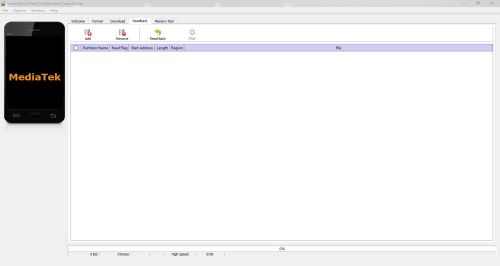

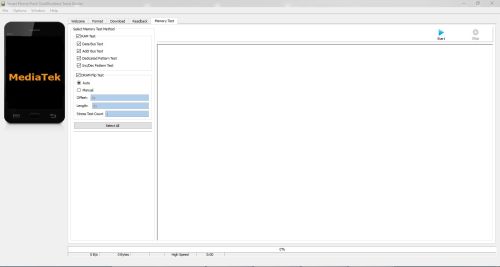

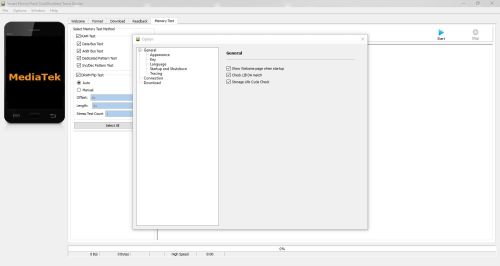

SP Flash Tool - программа-прошивальщик для смартфонов на базе MTK. | делимся найдеными ошибками и решениями.

andrewju, тестпоинт на плате и юсби,если нет то только сц

andrewju, тестпоинт на плате и юсби,если нет то только сцСообщение отредактировал vladimirov84 - 29.02.20, 21:20

Привет, у меня вопрос, есть ли уязвимые точки в этой схеме?

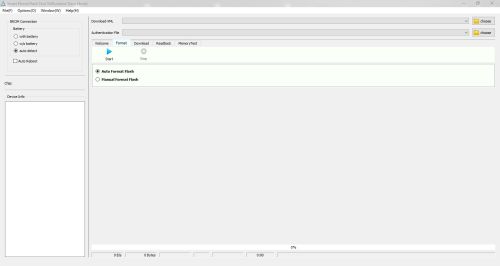

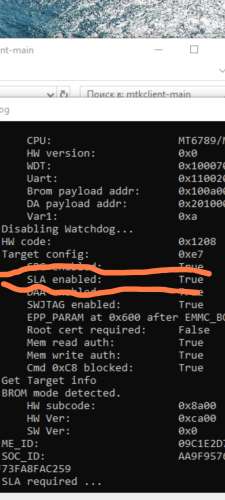

BootROM -> SP Flashtool -> SLA -> account_auth.exe -> Сервера Xiaomi

BootROM отправляет hex для SLA длинной в 10 байт и ожидает ответ в 100 байт, тем временем на ПК вызывается SLA_Challenge.dll и он запускает окно авторизации(само приложение авторизации не встроенно в SLA_Challenge.dll, есть отдельный файл account_auth.exe), потом если аккаунт авторизированный, сервера Xiaomi (в теории) должны отправить 100 байт ответа для SLA, и потом BootROM должен проверить ответ SLA.

Так вот что происходит когда BootROM проверяет эти 100 байт? И можно ли как нибудь это всё дело взломать?

Сообщение отредактировал Myst33d - 01.03.20, 10:46

BootROM -> SP Flashtool -> SLA -> account_auth.exe -> Сервера Xiaomi

BootROM отправляет hex для SLA длинной в 10 байт и ожидает ответ в 100 байт, тем временем на ПК вызывается SLA_Challenge.dll и он запускает окно авторизации(само приложение авторизации не встроенно в SLA_Challenge.dll, есть отдельный файл account_auth.exe), потом если аккаунт авторизированный, сервера Xiaomi (в теории) должны отправить 100 байт ответа для SLA, и потом BootROM должен проверить ответ SLA.

Так вот что происходит когда BootROM проверяет эти 100 байт? И можно ли как нибудь это всё дело взломать?

Сообщение отредактировал Myst33d - 01.03.20, 10:46

Господа форумчане нужна русифицированая прошивка Sharp aquos m1 fs 8001(Андроид 6.0)

Поищите об этом в инете (думаю, поможет подмена какой-либо динамической библиотеки).

Да вы не поняли, сервера Xiaomi авторизируют все. Если бы сам SLA_Challenge.dll генерировал ответ, то тогда можно было бы как нибудь сгенерировать ответ и пропатчить DLL чтобы он не открывал окно, а сразу возвращал нужные 100 байт.

Попробуйте SPFT другой версии, например этот в шапке темы: SP_Flash_Tool_exe_Windows_v5.1515.00_temp.rar

Я начал замечать, что новые версии SPFT не хотят работать с MT6571, MT6572

Сообщение отредактировал vvaaavv - 01.03.20, 13:06

Я начал замечать, что новые версии SPFT не хотят работать с MT6571, MT6572

Сообщение отредактировал vvaaavv - 01.03.20, 13:06

Хрыч69,

Хрыч69,Обратите внимание на версию SPFT: Huawei Ascend Y320 - Прошивка (OS 2.3, 4.0, 4.1, 4.2) (Пост weneedmoney #29200142)

Это же устройство вы хотите прошить?

тогда, если я в этот раз правильно понял, может помочь хакерская атака MitM (Man in the Middle). Когда перехватывается соединение.

Ну если только запросы API перехватывать можно, но что отправить для BootROM? Он же не примет что попало. Вся генерация SLA суммы проходит на сервере Xiaomi. Если можно было найти дыру в серверах и слить скрипт генерации SLA суммы то тогда можно было бы написать DLL который бы генерировал бы эту сумму.

© 4PDA 2005-2026 г. Все права защищены.

4PDA® - зарегистрированный товарный знак.

Условия использования информации | Отказ от ответственности | Размещение рекламы

4PDA® - зарегистрированный товарный знак.

Условия использования информации | Отказ от ответственности | Размещение рекламы

MTK_drivers.rar

MTK_drivers.rar AdbDriverInstaller.exe

AdbDriverInstaller.exe